Fouille des smartphones. L’illusion de fiabilité des données à l’épreuve des parcours migratoires

Nina Khamsy, nccr – on the move / Université de Neuchâtel

Sur les trajectoires migratoires, on partage beaucoup pour survivre. On partage ses données aussi. Comment la fouille des supports électroniques des requérant·es d’asile crée-t-elle des risques d’interprétation erronée des données ? Nina Khamsy, docteure en anthropologie dont la recherche porte sur les liens entre technologies numériques et migrations, intervenait lors d’un Point presse migrations co-organisé par le nccr — on the move et asile.ch (Comptoir des médias). Ses recherches éclairent les enjeux de la récente modification de la Loi sur l’asile adoptée par le Parlement fédéral.

Ali (prénom modifié) tenait dans sa main le téléphone qu’il partageait avec ses trois compagnons de route lorsque je l’ai rencontré à Trieste, en hiver 2022, dans le cadre de mes recherches. Ce jeune Afghan était arrivé dans cette ville italienne, proche de la frontière slovène, après un long trajet depuis la Turquie, la Grèce et la Serbie, mêlant des passages en camion et de longues marches à travers des forêts escarpées.

Son parcours, comme celui de nombreuses personnes sur la « route des Balkans », est mieux qualifié de « circuit » tant les fermetures de frontières et les refoulements contraignent les exilé·es à tourner en rond [1]Stojic Mitrovic et al., « The Dark Side of Europeanisation : Serbia, Bosnia and Herzegovina and the European Border Regime » (2023) . Comme les traversées de la Méditerranée, l’absence de voies légales [2]Khamsy, « Les migrants Afghans face aux visas imaginaires suisses » (2022) pour déposer une demande d’asile pousse des milliers de personnes par an sur ces sentiers dangereux.

Dans les Balkans, le geym (en Persan) désigne les tentatives de franchissement de frontières. Ce terme lié à l’anglais game ne dénote rien de léger. « On met sa vie en jeu à chaque tentative », m’ont expliqué Ali et ses compagnons. Pour survivre, il faut pouvoir compter sur un réseau fiable. La portée de celui-ci est étendue avec le numérique, notamment via le smartphone. Sur le téléphone en commun, Ali utilisait les réseaux sociaux et les plateformes de messagerie pour rester en contact avec ses proches, mais aussi avec des ONG, des activistes, des médecins, des juristes, des passeurs d’un jour ; autant de personnes croisées en chemin ou rencontrées uniquement en ligne.

Sur les parcours migratoires, il est souvent plus sûr de fuir anonymement, sans conserver de documents d’identité sur soi, par crainte de persécutions ou de représailles. Et même lorsque l’on parvient à les garder, ces papiers sont difficiles à préserver en forêt, en mer, dans les camps… Ils sont même souvent saisis et détruits par les autorités lors des refoulements.

Depuis le 1er avril 2025, le Secrétariat d’État aux migrations a des prérogatives élargies dans le cadre de la procédure d’asile avec la possibilité de fouiller les téléphones portables (notamment). Cette analyse des supports électroniques de données des requérant·es d’asile entre en contradiction avec les réalités matérielles et sociales des parcours migratoires. L’analyse sera faite si «l’identité, la nationalité ou l’itinéraire d’un requérant ne peuvent pas être établis d’une autre manière »[3]SEM, Possibilité d’analyser les supports électroniques de données des requérants d’asile à partir du 1 er avril, 25 mars 2025. Or, cette indétermination est inhérente aux parcours illégalisés et aux contextes mêmes de fuites.

Parcours précaires, données brouillées

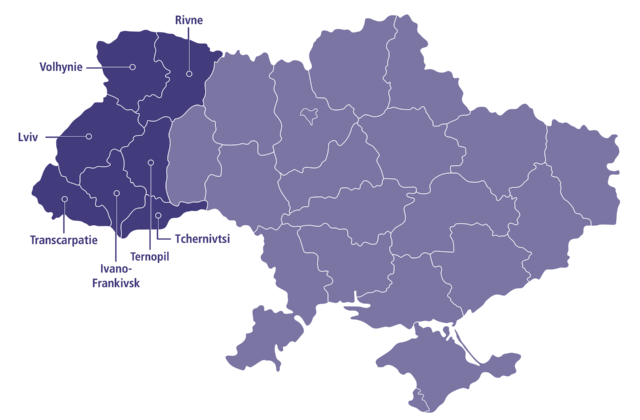

Entre 2019 et 2024, ma recherche a porté sur les liens entre technologies numériques et migrations. En menant mon travail de terrain auprès des associations de soutien aux réfugié·es aux frontières de la Bosnie, Serbie et Italie, j’ai étudié l’ambivalence du smartphone pour les personnes migrantes et celles qui les soutiennent. Outil de navigation, de communication, d’accès aux réseaux, il est souvent volé, cassé, fouillé, notamment par des garde-frontières. Plusieurs rapports de journalistes et d’ONG en font le constat, comme en Grèce et en Croatie, même si les autorités démentent.[4]Solomon, « The Great Robbery : during illegal pushbacks in Greece, refugees are robbed by border guards » (2023) ; Human rights watch, «’ Like We Were Just Animals ’ Pushbacks of People … Lire la suite

Face aux coûts engendrés par ces destructions, pertes et vols, les personnes recourent largement au partage de téléphones, comptes Google ou cartes SIM. Quatre personnes achètent un seul appareil, qui est ensuite partagé pour la navigation GPS et les messages. Cela génère un imbroglio de données difficilement attribuables à une seule personne. En Italie et dans la plupart des pays de l’UE, l’achat de cartes SIM nécessite un document d’identité. En son absence, leur achat passe par des tiers, rendant toute traçabilité fiable vaine.

L’achat de téléphones de seconde main est également fréquent. Ils peuvent contenir des données de précédent·es usager·ères. Les nouvelles ou nouveaux propriétaires n’ont pas toujours les compétences techniques pour effacer les anciennes données. L’analyse de ces appareils par les autorités court donc le risque de tirer des conclusions erronées en confondant les données de différentes personnes. Dans les procès-verbaux des auditions d’asile, il conviendrait de signaler le manque de fiabilité des informations récoltées.

Ali a survécu à son geym, surtout grâce à la solidarité. La lecture décontextualisée des données retrouvées sur ses supports électroniques risquerait de compromettre non seulement la confidentialité de ses données, mais également celle de personnes tierces.

Contrôle et évaluation de la mesure

La modification législative suscite donc des inquiétudes, d’autant plus que des informations clés n’ont pas été rendues publiques. Quel logiciel sera utilisé ? Quel algorithme ? Quelle prémunition contre le risque de biais automatisé ? Comment seront stockées les données ? Quelle information sera communiquée aux personnes concernées au vu de l’opacité de la procédure ?

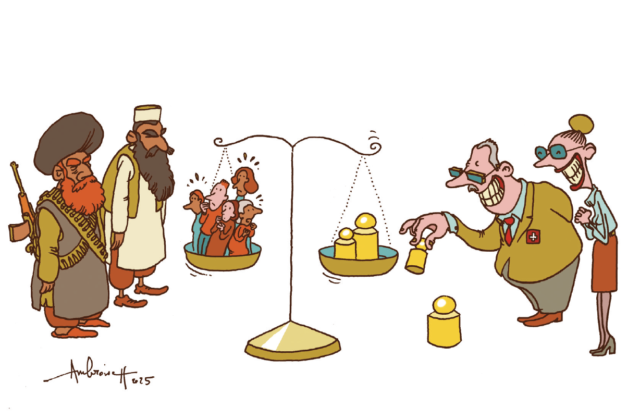

Dans la défense de l’ordonnance et du rapport explicatif [5]Admin.ch, « Analyse des supports de données dans la procédure d’asile : ouverture de la procédure de consultation » (2023) , l’Allemagne est souvent citée en exemple. Or, ce pays a été plusieurs fois condamné par la Cour administrative fédérale pour violation du principe de proportionnalité dans l’application de cette mesure [6]Hertie School, «’ Like Handing My Whole Life Over ’ The German Federal Administrative Court’s Landmark Ruling on Mobile Phone Data Extraction in Asylum Procedures » (2023) . Celle-ci avait par ailleurs été jugée inefficace et coûteuse dans le cadre de son évaluation après 18 mois d’application.[7]Deutscher Bundestag, « Antwort der Bundesregierung » (2019), cité dans asile.ch, Décryptage : Fouiller les téléphones portables des demandeurs d’asile ? Contestable, inefficace et forcément … Lire la suite En 2018, la fouille n’avait permis de réfuter l’identité des demandeur·euses que dans 2 % des cas. Et dans 64 % des cas, aucune information exploitable n’avait pu être extraite.

En Allemagne comme en Suisse, la disposition repose sur un climat de suspicion à l’encontre des demandeur·euses d’asile et de leurs récits. Elle s’inscrit aussi dans une tendance européenne d’externalisation des frontières. Dans le cadre du règlement Dublin et de sa base de données Eurodac, on assiste en effet à une expansion de la collecte de données justifiée par la nécessité de prouver les « mouvements non autorisés » d’un·e requérant·e d’asile d’un État à l’autre en vue d’un transfert. La fouille des téléphones pourrait dès lors servir à « tracer » les parcours.

Alors que le Législateur montre sa volonté d’accélérer les procédures d’asile, l’usage technologique disproportionné risque au contraire de les allonger, apportant de nouvelles inconnues et empiétant sur les droits fondamentaux. Les conseiller·ères juridiques s’inquiètent en effet des droits garantis en cas de fouille des données et de la proportionnalité de la mesure. Quels recours ? Sur quelles bases ? À quel moment et dans quels délais ?

La « phase de test » menée par le SEM durant 3 mois dans les centres fédéraux pour requérant·es d’asile de Bâle et Chiasso mérite d’être suivie de près.[8]https://www.news.admin.ch/fr/nsb?id=104629 Une telle mesure aux implications majeures en matière de protection des données devrait faire l’objet d’un examen rigoureux et d’une évaluation indépendante non seulement sur « l’efficacité » de la mesure et son coût, mais surtout sur le respect effectif des droits fondamentaux.

Pour poursuivre la réflexion

Alajak, K., Ozkul, D., Leurs, K., Dekker, R., & Salah, A. A. (2024), Les dangers et les limites de la fouille des téléphones mobiles dans les procédures de demande d’asile, Revue Migrations Forcées (RMF), 73, Rupture numérique et déplacement.

Khamsy, N. (2022), Mobile phones on mobile fields : co-producing knowledge about migration and violence, Public Anthropology, 8 (1), 261-268.

Points presse migrations (2025), «Décryptage : Fouille des téléphones portables : comment et quelles conséquences concrètes?», ressources et vidéo en ligne.